2021 (63)

作者:徐令予

网络名言:“你永远不知道网络的对面是一个人还是一条狗!”

因此要安全通信,首先你得知道对方是谁,其次才是对话内容的保密,否则你很容易受到“中间人攻击”,把私密主动送给攻击方而浑然不知,结果是赔了夫人又折兵。

近日,炒得沸沸扬扬的明星吴某凡的绯闻就是一件“中间人攻击”的经典案例。

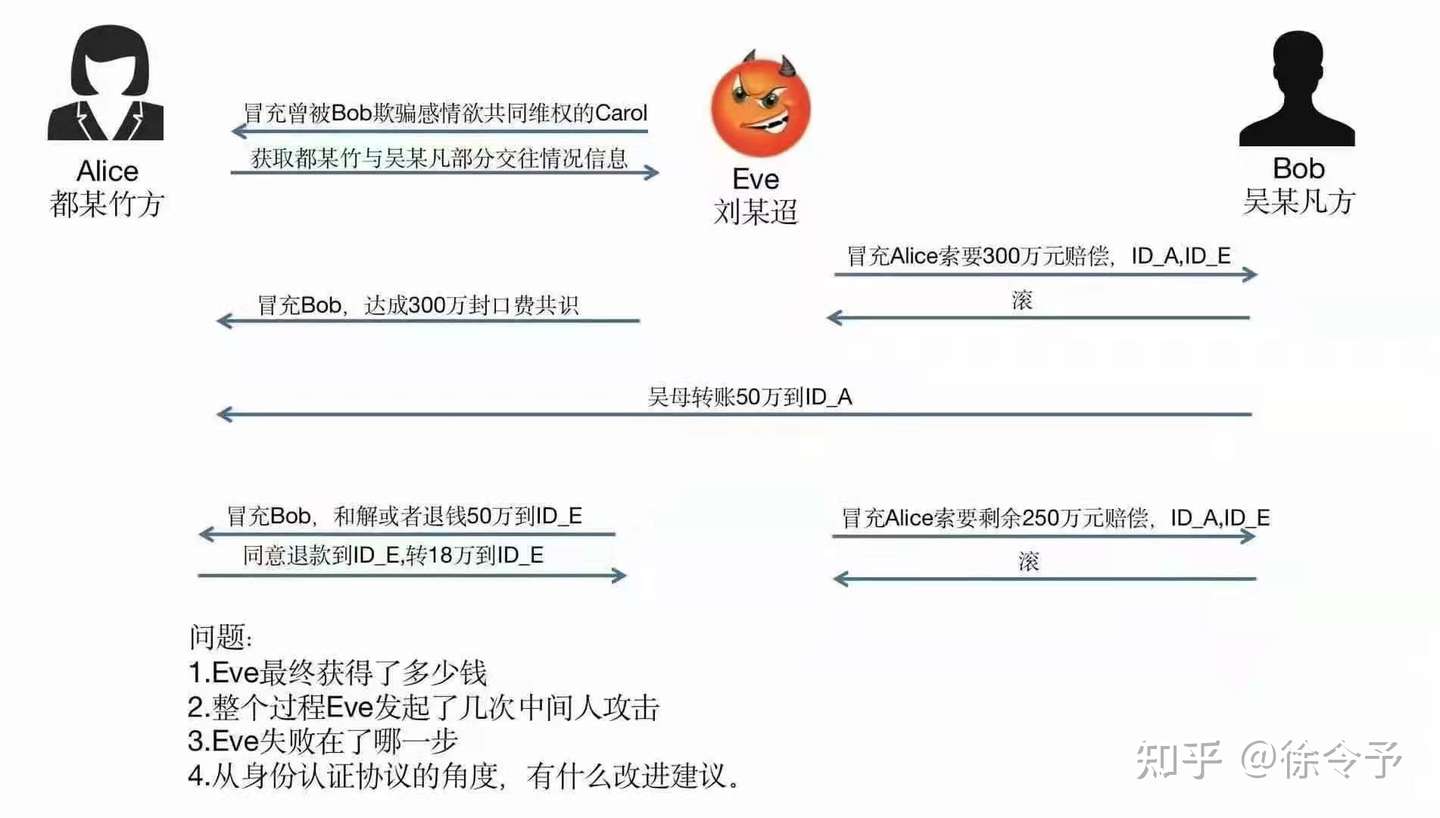

经查,2021年6月,犯罪嫌疑人刘某迢看到都某竹和吴某凡的网络炒作信息后,遂产生冒充相关关系人对涉事双方进行诈骗的想法。期间,刘某迢虚构女性身份,以曾被吴某凡欺骗感情欲共同维权的名义骗取都某竹的信任,使用昵称为“DDX”微信号与都某竹联系,获取都某竹与吴某凡部分交往情况信息。7月10日,刘某迢利用获取的信息冒用都某竹名义与吴某凡律师联系,以双方达成和解为名索要300万元赔偿,并将自己和都某竹的银行账户一并发给吴某凡律师。同时,刘某迢使用“北京凡世文化传媒”微信号,自称系吴某凡律师,与都某竹协商达成300万元的和解赔偿,但双方未签署和解协议。

7月11日,吴某凡母亲分两次向都某竹账户转账50万元。此后,未得到钱款的刘某迢继续冒充都某竹,向吴某凡律师索要剩余250万元未遂。后又冒充吴某凡律师要求都某竹签署和解协议,否则索回50万元。都某竹同意退款后,刘某迢冒充吴某凡律师将本人的支付宝账号提供给都某竹,都某竹陆续向该账号转账18万元。

这是一个典型的“中间人攻击”案例。在通信过程中,如果彼此的真实身份无法确认,攻击者可以在通信线路中间对甲方冒充乙方,同时对乙方冒充甲方。甲方与攻击者之间、攻击者与乙方之间协商得到二个密钥,然后甲方把通信内容加密后传送给了攻击者,攻击者用第一个密钥解密获得了全部通信内容,然后再把通信内容用第二个密钥加密后传送给乙方,乙方用密钥解密得到通信内容。甲乙双方还以为用密码技术完成了安全的通信,谁知攻击者在暗处偷笑:甲乙双方传递的秘密“尽入吾彀中矣。”

由此可知,通信的安全性有着比私密性更高更强的要求,它不仅要求通信双方传送的内容不能被任何第三者知道,通信双方还必须确认对方的真实身份,又称为“身份认证”,这是防止“中间人攻击”的必要手段。

所谓的量子通信(QKD)只能分发一个共享密钥,它其实只是对称加密技术中的一个子功能,因此QKD完全不具备为互联网提供切实有效的身份认证和数字签名的能力。量子通信用物理原理依靠硬件偏面追求通信的私密性,误以为通信的私密性就等于通信的安全性(其实QKD在私密性方面也是有争议的),从一开始就走入了歧途把自己带入了深坑中。

因为量子通信缺失身份认证和数字签名功能,所以量子通信在密钥分发时很难避免“中间人攻击”,只要有一个初中文化程度的“刘某超”就可破解量子通信QKD。量子通信设备供应商竟然奢谈要为高端客户提供绝对通信安全,实在令人啼笑皆非。

2020年3月24日,隶属于英国情报部门的国家网络安全中心(NCSC)发布了一份白皮书。该白皮书明确否定了量子通信QKD的实用价值,否定的理由就在“身份认证”这个关键问题上。老谋深算的大英帝国情报机构对密码系统的评估独具慧眼,缺乏身份认证机制确实是量子通信工程化道路上难以逾越的鸿沟。